在這里了解當(dāng)今互聯(lián)網(wǎng)的最新動(dòng)態(tài)

在這里了解當(dāng)今

jQuery-File-Upload 是 Github 上繼 jQuery 之后最受關(guān)注的 jQuery 項(xiàng)目,該項(xiàng)目最近被披露出一個(gè)存在了長(zhǎng)達(dá)三年之久的任意文件上傳漏洞,該漏洞在隨后發(fā)布的 v9.22.2 版本中被修復(fù),但是在 VulnSpy 團(tuán)隊(duì)對(duì)代碼的復(fù)查中發(fā)現(xiàn)了另外一個(gè)嚴(yán)重的命令執(zhí)行漏洞,該漏洞允許攻擊者通過上傳惡意的圖片文件來執(zhí)行任意系統(tǒng)命令。

漏洞細(xì)節(jié)

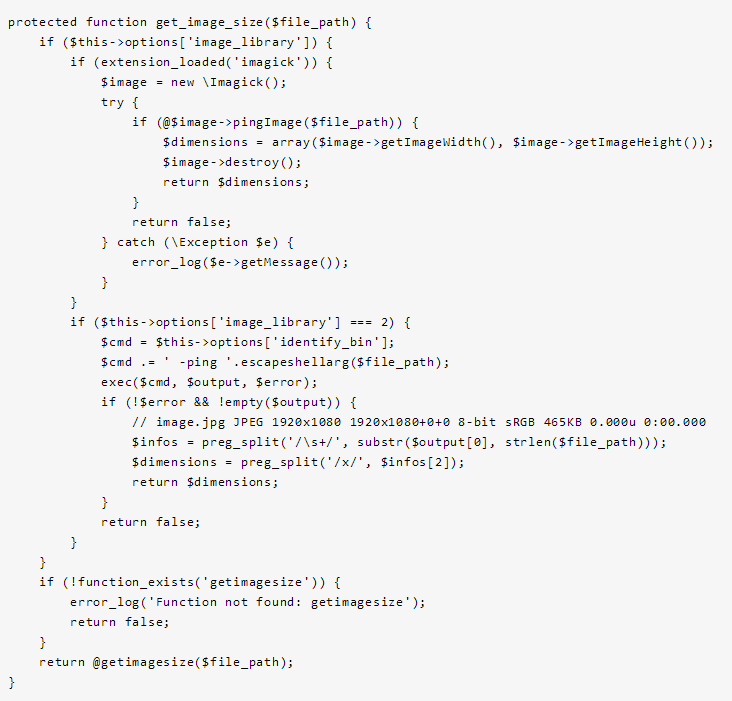

在 jQuery-File-Upload 的 PHP 上傳處理文件 /server/php/UploadHandler.php 中優(yōu)先使用了 Imagick 來校驗(yàn)上傳的圖片:

我們都知道 ImageMagick 在近幾年來出現(xiàn)了多個(gè)嚴(yán)重的安全漏洞:

More Ghostscript Issues: Should we disable PS coders in policy.xml by default?

CVE Request - multiple ghostscript -dSAFER sandbox problems

CVE Request: GraphicsMagick and ImageMagick popen() shell vulnerability via filename

因此我們可已直接通過上傳含有惡意代碼的圖片來利用該漏洞,按照老規(guī)矩,VulnSpy 已經(jīng)準(zhǔn)備好了在線的實(shí)驗(yàn)環(huán)境,大家可以移步到下面鏈接進(jìn)行測(cè)試:

在線測(cè)試地址:https://www.vulnspy.com/cn-jquery-file-upload-below-v9.x-rce/

如何修復(fù)

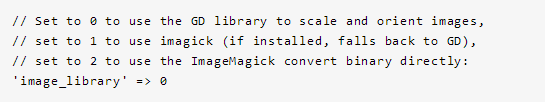

將 /server/php/UploadHandler.php 中的默認(rèn)圖片處理庫修改為GD庫:

資訊列表