在這里了解當今互聯(lián)網(wǎng)的最新動態(tài)

在這里了解當今

一種新型勒索軟件“壞兔子 (Bad Rabbit)”給多個東歐國家造成損害,同時影響200多個政府機構(gòu)和私營企業(yè)。截至目前,俄羅斯、保加利亞和土耳其均遭受攻擊。

已證實的受害者包括烏克蘭敖德薩機場、烏克蘭基輔地鐵系統(tǒng)、烏克蘭基礎設施部、三個俄羅斯新聞機構(gòu)(包括Interfax和Fontanka在內(nèi))。烏克蘭CERT團隊已發(fā)布報告,警告烏克蘭企業(yè)警惕此次攻擊。

這次,“壞兔子”的傳播速度跟分別于今年5月份和6月份爆發(fā)的“想哭 (WannaCry)”和NotPetya攻擊類似。

“壞兔子”通過虛假Flash更新傳播

ESET和Proofpoint公司的研究人員表示,“壞兔子”最初通過虛假的Flash更新包傳播,但它似乎自帶可在網(wǎng)絡內(nèi)部橫向轉(zhuǎn)移的工具,這也可解釋為何會在如此短的時間里會傳播到多個組織機構(gòu)中。

卡巴斯基公布報告稱,公司的遙測數(shù)據(jù)披露,“勒索軟件是通過drive-by攻擊傳播的”,而且“受害者從合法新聞站點被重定向至虛假的含有虛假Flash更新包的網(wǎng)站上。”

根據(jù)ESET、Emsisoft和Fox-IT的分析來看,“壞兔子”通過Mimikatz從本地電腦的內(nèi)存中提取憑證以及一長串硬編碼憑證,它試圖通過SMB和WebDAV訪問位于同一個網(wǎng)絡中的服務器和工作站。

“壞兔子”是一個所謂的磁盤編碼器,類似于Petya和NotPetya。“壞兔子”首先會加密用戶電腦上的文件,然后替換MBR(主引導記錄)。

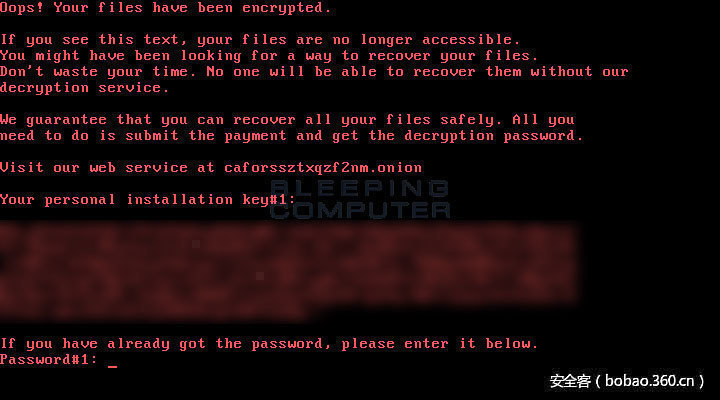

一旦“壞兔子”執(zhí)行完任務,它就會重啟用戶電腦,并留下自定義的MBR勒索留言。勒索留言幾乎跟NotPetya使用的留言沒有任何區(qū)別。盡管如此,兩者之間并無太多相似之處,Intezer指出兩者之間只重用了13%的代碼。

勒索留言要求受害者訪問Tor網(wǎng)絡上的一個站點并支付0.05比特幣(約折合280美元)。而且受害者只有40多個小時的支付時間,否則勒索金就會上漲。

“壞兔子”勒索軟件似乎基于DiskCryptor,它是一款開源的磁盤加密工具,跟今年年初攻擊舊金山Muni交通服務的勒索軟件HDDCryptor類似。

“壞兔子”的源代碼中也包含多種如Grayworm角色等的《權(quán)力的游戲》引用。另外,它還設置了三種任務“卓耿 (Dragon)”、“雷哥 (Rhaegal)”和“利昂 (Viserion) ”,而這三個名稱均為《權(quán)力的游戲》中提到的龍。“壞兔子”并非首個提到《權(quán)力的游戲》引用的勒索軟件。Locky勒索軟件攻擊活動中所使用的其中一個腳本也包含類似引用。

“壞兔子”技術細節(jié)

對“壞兔子”勒索軟件的分析還在進行中,以下是一些已知信息:

如之前所述,“壞兔子”目前針對的俄羅斯和其它東歐國家,通過已被黑站點展示虛假的Adobe Flash更新通知。當用戶點擊這些通知消息時,它就會下載一個名為install_flash_player.exe的文件。

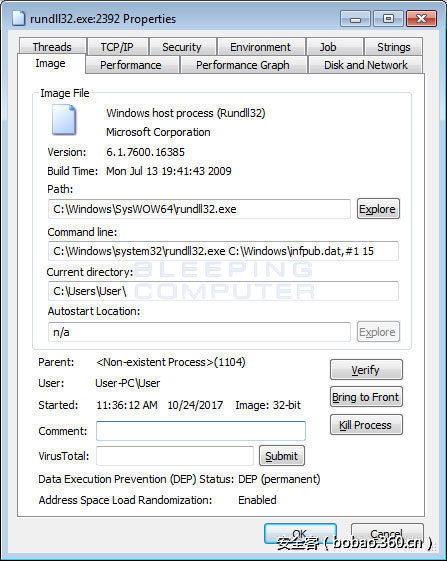

當install_flash_player.exe執(zhí)行后,它會釋放另外一個文件C:\Windows\infpub.dat 并通過命令

1C:\Windows\system32\rundll32.exe C:\Windows\infpub.dat, #1 15

執(zhí)行該文件。

執(zhí)行后,Infpub.dat就會創(chuàng)建C:\Windows\cscc.dat和C:\Windows\cscc.dat文件。Cscc.dat文件實際上是DiskCryptor中dcrypt.sys Filter驅(qū)動的重命名版本。Infpub.dat隨后會創(chuàng)建Windows服務 Windows Client Side Caching DDriver,后者用于推出cscc.dat驅(qū)動。

Infpub.dat也會在用戶登錄到計算機時創(chuàng)建一個任務推出dispci.exe文件。這個任務即Rhaegal(上文提到的《權(quán)力的游戲》中的角色“雷哥”)。該任務會執(zhí)行

1"C:\Windows\dispci.exe" -id [id] && exit

命令。

Cscc.dat驅(qū)動和dispci.exe文件用于加密磁盤并修改MBR來展示勒索信息,如下:

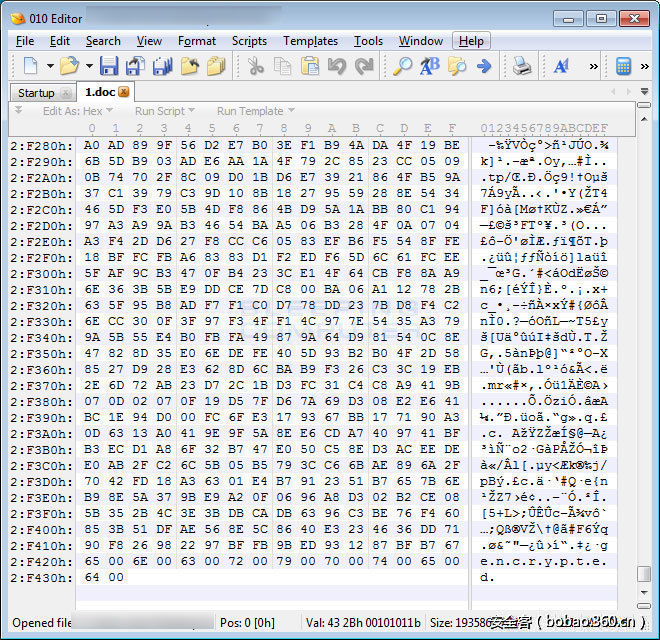

Infpub.dat并未完成,而且還有很多花招未出手。安裝好DiskCryptor組件后,它還會在用戶計算機中執(zhí)行用戶模式的文件加密。這些文件使用的加密算法似乎是AES。用于加密的AES加密密鑰隨后會通過一個嵌入式RSA-2048公鑰加密。目前尚不知曉最終的加密密鑰存儲在哪里,但可能被添加至加密文件。

當“壞兔子”加密文件時,跟多數(shù)勒索軟件不同,它不會在所加密文件的名稱后面添加新擴展。而是會在每個加密文件的末尾添加文件標記字符 “encrypted”,如下。

最后,Infpub.dat也能夠通過SMB傳播至其它計算機中。它竊取受害者計算機中的憑證或包含用戶名和密碼的清單,然后經(jīng)由SMB訪問網(wǎng)絡共享盤的方式傳播。如果它能訪問遠程網(wǎng)絡共享盤,那么它就會自我復制并在其它計算機中執(zhí)行勒索軟件。

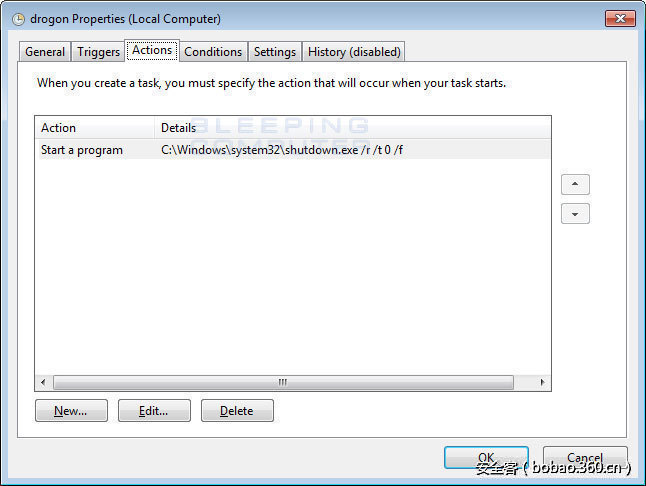

最終,“壞兔子”會再創(chuàng)建兩項計劃任務用于重啟計算機。這些計劃任務也是根據(jù)《權(quán)力的游戲》中的名稱命名的,它們是“卓耿”和“利昂”。這些任務用于關閉和重啟計算機以便在登錄時執(zhí)行其它程序或者最終在Windows啟動之前顯示啟動鎖定屏幕。

由此可見,“壞兔子”內(nèi)置著很多功能,隨著各安全公司的分析進展,有望了解更多相關情況。我們將持續(xù)關注事態(tài)進展。

“壞兔子”IOCs

哈希:

install_flash_player.exe: 630325cac09ac3fab908f903e3b00d0dadd5fdaa0875ed8496fcbb97a558d0da

infpub.dat: 579fd8a0385482fb4c789561a30b09f25671e86422f40ef5cca2036b28f99648

cscc.dat (dcrypt.sys): 0b2f863f4119dc88a22cc97c0a136c88a0127cb026751303b045f7322a8972f6

dispci.exe: 8ebc97e05c8e1073bda2efb6f4d00ad7e789260afa2c276f0c72740b838a0a93

文件:

C:\Windows\infpub.dat

C:\Windows\System32\Tasks\drogon

C:\Windows\System32\Tasks\rhaegal

C:\Windows\cscc.dat

C:\Windows\dispci.exe

注冊表項

HKLM\SYSTEM\CurrentControlSet\services\cscc

HKLM\SYSTEM\CurrentControlSet\services\cscc\Type1

HKLM\SYSTEM\CurrentControlSet\services\cscc\Start0

HKLM\SYSTEM\CurrentControlSet\services\cscc\ErrorControl3

HKLM\SYSTEM\CurrentControlSet\services\cscc\ImagePathcscc.dat

HKLM\SYSTEM\CurrentControlSet\services\cscc\DisplayNameWindows Client Side Caching DDriver

HKLM\SYSTEM\CurrentControlSet\services\cscc\GroupFilter

HKLM\SYSTEM\CurrentControlSet\services\cscc\DependOnServiceFltMgr

HKLM\SYSTEM\CurrentControlSet\services\cscc\WOW641

勒索留言:

譯文:

“

啊哦!你的文件都被加密咯!

當你看到這封信的時候,你的文件已經(jīng)無法訪問了。

呵呵,當然了,你可能在想辦法恢復你的文件呢。

哈哈,別費工夫了,沒有我們的解密服務沒人能恢復這些文件的。

當然了,我們說話算話,你所有的文件肯定都可以安全地恢復出來的!你只需要提交這個付款選項,然后你就可以拿到解密的密碼啦!

趕快訪問我們的網(wǎng)站吧!caforssztxqzf2nm.onion

Your personal installation key#1:

”

網(wǎng)絡活動:

137, 139, 445端口的本地/遠程流量

caforssztxqzf2nm.onion

被加密的目標文件的擴展名

.3ds .7z .accdb .ai .asm .asp .aspx .avhd .back .bak .bmp .brw .c .cab .cc .cer .cfg .conf .cpp .crt .cs .ctl .cxx .dbf .der .dib .disk .djvu .doc .docx .dwg .eml .fdb .gz .h .hdd .hpp .hxx .iso .java .jfif .jpe .jpeg .jpg .js .kdbx .key .mail .mdb .msg .nrg .odc .odf .odg .odi .odm .odp .ods .odt .ora .ost .ova .ovf .p12 .p7b .p7c .pdf .pem .pfx .php .pmf .png .ppt .pptx .ps1 .pst .pvi .py .pyc .pyw .qcow .qcow2 .rar .rb .rtf .scm .sln .sql .tar .tib .tif .tiff .vb .vbox .vbs .vcb .vdi .vfd .vhd .vhdx .vmc .vmdk .vmsd .vmtm .vmx .vsdx .vsv .work .xls .xlsx .xml .xvd .zip

內(nèi)嵌的RSA-2048密鑰:

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA5clDuVFr5sQxZ+feQlVvZcEK0k4uCSF5SkOkF9A3tR6O/xAt89/PVhowvu2TfBTRsnBs83hcFH8hjG2V5F5DxXFoSxpTqVsR4lOm5KB2S8ap4TinG/GN/SVNBFwllpRhV/vRWNmKgKIdROvkHxyALuJyUuCZlIoaJ5tB0YkATEHEyRsLcntZYsdwH1P+NmXiNg2MH5lZ9bEOk7YTMfwVKNqtHaX0LJOyAkx4NR0DPOFLDQONW9OOhZSkRx3V7PC3Q29HHhyiKVCPJsOW1l1mNtwL7KX+7kfNe0CefByEWfSBt1tbkvjdeP2xBnPjb3GE1GA/oGcGjrXc6wV8WKsfYQIDAQAB

資訊列表